Innbruddsdeteksjonssystem (IDS)er som speideren i nettverket, kjernefunksjonen er å finne inntrengingsatferden og sende en alarm. Ved å overvåke nettverkstrafikk eller vertsatferd i sanntid, sammenligner den det forhåndsinnstilte "angrepssignaturbiblioteket" (som kjent viruskode, hackerangrepsmønster) med "normal atferdsgrunnlinje" (som normal tilgangsfrekvens, dataoverføringsformat), og utløser umiddelbart en alarm og registrerer en detaljert logg når et avvik oppdages. For eksempel, når en enhet ofte prøver å brute force-knekke serverpassordet, vil IDS identifisere dette unormale innloggingsmønsteret, raskt sende advarselsinformasjon til administratoren og beholde viktige bevis som angrepets IP-adresse og antall forsøk for å gi støtte for senere sporbarhet.

I henhold til distribusjonsstedet kan IDS hovedsakelig deles inn i to kategorier. Nettverks-ID-er (NIDS) distribueres på viktige noder i nettverket (f.eks. gatewayer, svitsjer) for å overvåke trafikken til hele nettverkssegmentet og oppdage angrepsatferd på tvers av enheter. Stormaskin-ID-er (HIDS) installeres på en enkelt server eller terminal, og fokuserer på å overvåke atferden til en bestemt vert, for eksempel filmodifisering, prosessoppstart, portbelegg osv., noe som nøyaktig kan fange opp inntrengingen for en enkelt enhet. En e-handelsplattform oppdaget en gang unormal dataflyt gjennom NIDS – et stort antall brukerinformasjon ble lastet ned i bulk via ukjente IP-adresser. Etter rettidig advarsel låste det tekniske teamet raskt sårbarheten og unngikk datalekkasjeulykker.

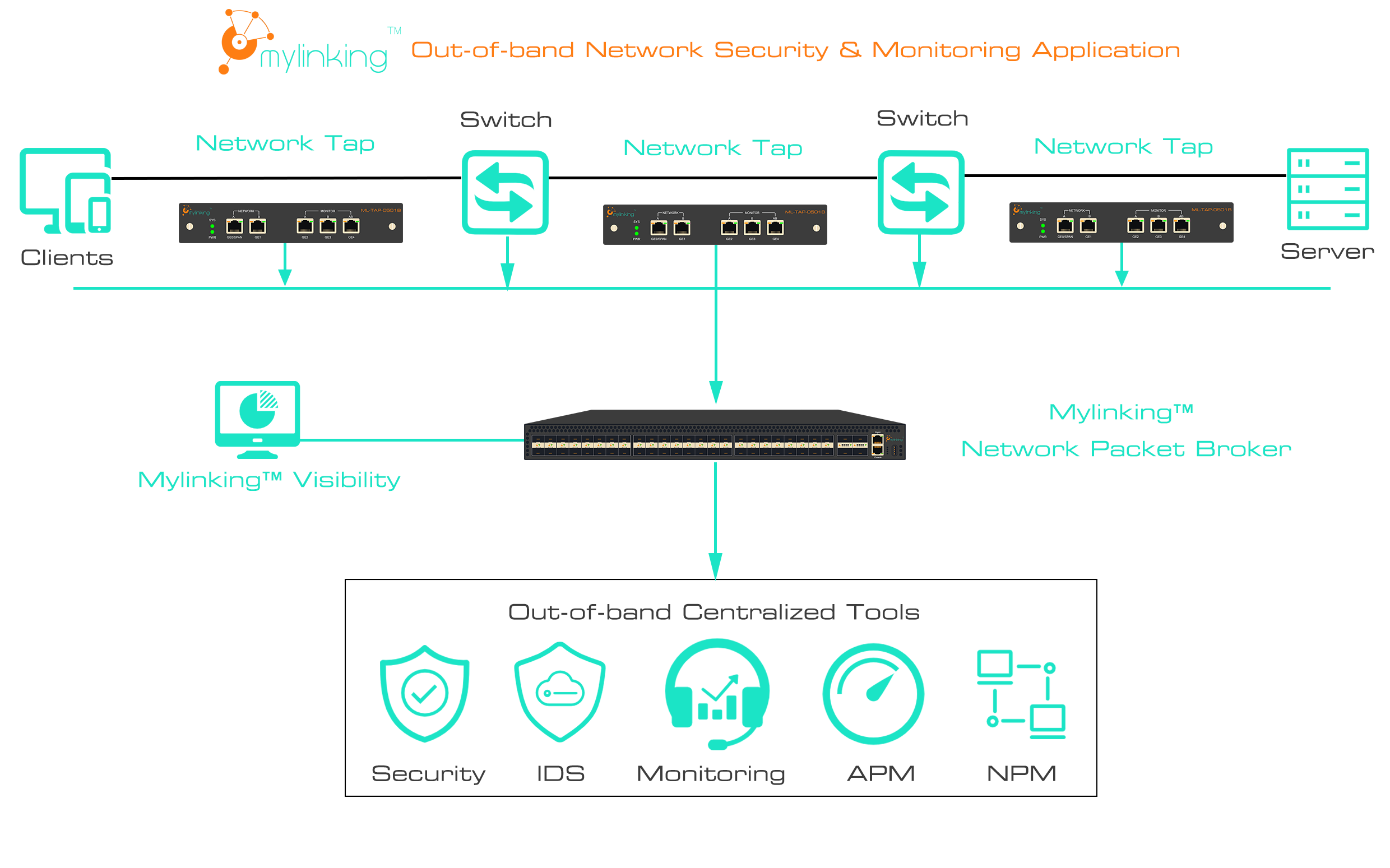

Mylinking™ Network Packet Brokers-applikasjon i Intrusion Detection System (IDS)

Inntrengingssystem (IPS)er «vokteren» i nettverket, noe som øker evnen til aktivt å avskjære angrep basert på deteksjonsfunksjonen til IDS. Når ondsinnet trafikk oppdages, kan den utføre blokkeringsoperasjoner i sanntid, for eksempel å kutte unormale forbindelser, slette ondsinnede pakker, blokkere angreps-IP-adresser og så videre, uten å vente på administratorens inngripen. For eksempel, når IPS identifiserer overføringen av et e-postvedlegg med karakteristikkene til et ransomware-virus, vil den umiddelbart avskjære e-posten for å forhindre at viruset kommer inn i det interne nettverket. I møte med DDoS-angrep kan den filtrere ut et stort antall falske forespørsler og sikre normal drift av serveren.

IPS-forsvarskapasiteten er avhengig av en «sanntidsresponsmekanisme» og et «intelligent oppgraderingssystem». Moderne IPS oppdaterer regelmessig angrepssignaturdatabasen for å synkronisere de nyeste metodene for hackerangrep. Noen avanserte produkter støtter også «atferdsanalyse og læring», som automatisk kan identifisere nye og ukjente angrep (som nulldagsangrep). Et IPS-system brukt av en finansinstitusjon fant og blokkerte et SQL-injeksjonsangrep ved hjelp av en ikke-avslørt sårbarhet ved å analysere den unormale databasespørringsfrekvensen, og dermed forhindre manipulering av sentrale transaksjonsdata.

Selv om IDS og IPS har lignende funksjoner, er det viktige forskjeller: Fra et rolleperspektiv er IDS "passiv overvåking + varsling", og griper ikke direkte inn i nettverkstrafikk. Det er egnet for scenarier som trenger en fullstendig revisjon, men som ikke ønsker å påvirke tjenesten. IPS står for "aktivt forsvar + intermisjon" og kan avskjære angrep i sanntid, men det må sørge for at det ikke feilvurderer normal trafikk (falske positiver kan forårsake tjenesteforstyrrelser). I praktiske anvendelser "samarbeider" de ofte – IDS er ansvarlig for å overvåke og oppbevare bevis omfattende for å supplere angrepssignaturer for IPS. IPS er ansvarlig for sanntidsavskjæring, forsvarstrusler, reduksjon av tap forårsaket av angrep og dannelse av en komplett sikkerhetslukket sløyfe av "deteksjon-forsvar-sporbarhet".

IDS/IPS spiller en viktig rolle i ulike scenarier: i hjemmenettverk kan enkle IPS-funksjoner, som angrepsavlytting innebygd i rutere, forsvare seg mot vanlige portskanninger og ondsinnede lenker. I bedriftsnettverket er det nødvendig å distribuere profesjonelle IDS/IPS-enheter for å beskytte interne servere og databaser mot målrettede angrep. I skybaserte databehandlingsscenarier kan skybaserte IDS/IPS tilpasse seg elastisk skalerbare skyservere for å oppdage unormal trafikk på tvers av leietakere. Med kontinuerlig oppgradering av hackerangrepsmetoder utvikler IDS/IPS seg også i retning av "AI-intelligent analyse" og "flerdimensjonal korrelasjonsdeteksjon", noe som ytterligere forbedrer forsvarsnøyaktigheten og responshastigheten til nettverkssikkerheten.

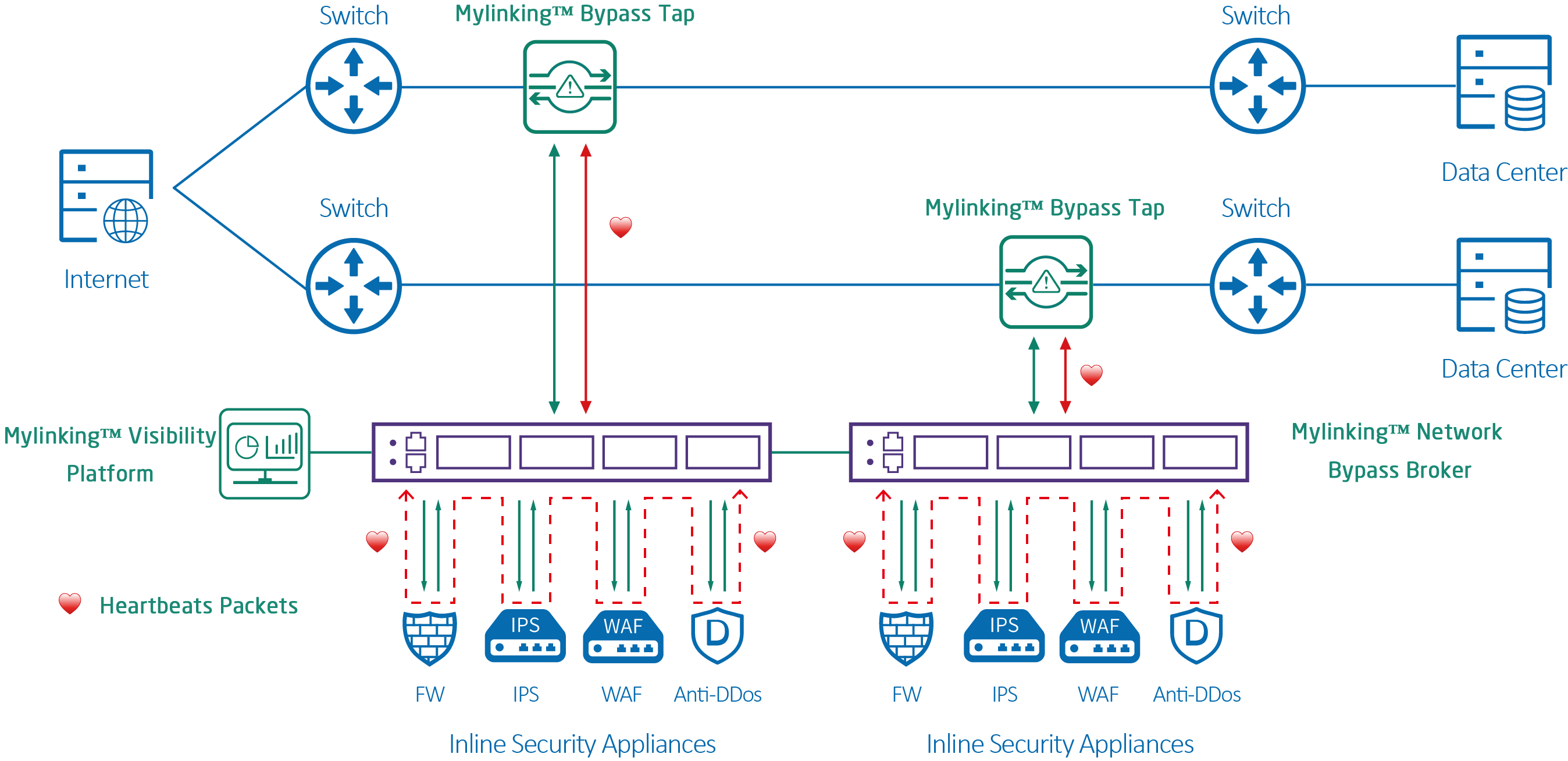

Mylinking™ Network Packet Brokers-applikasjon i Intrusion Prevention System (IPS)

Publisert: 22. oktober 2025