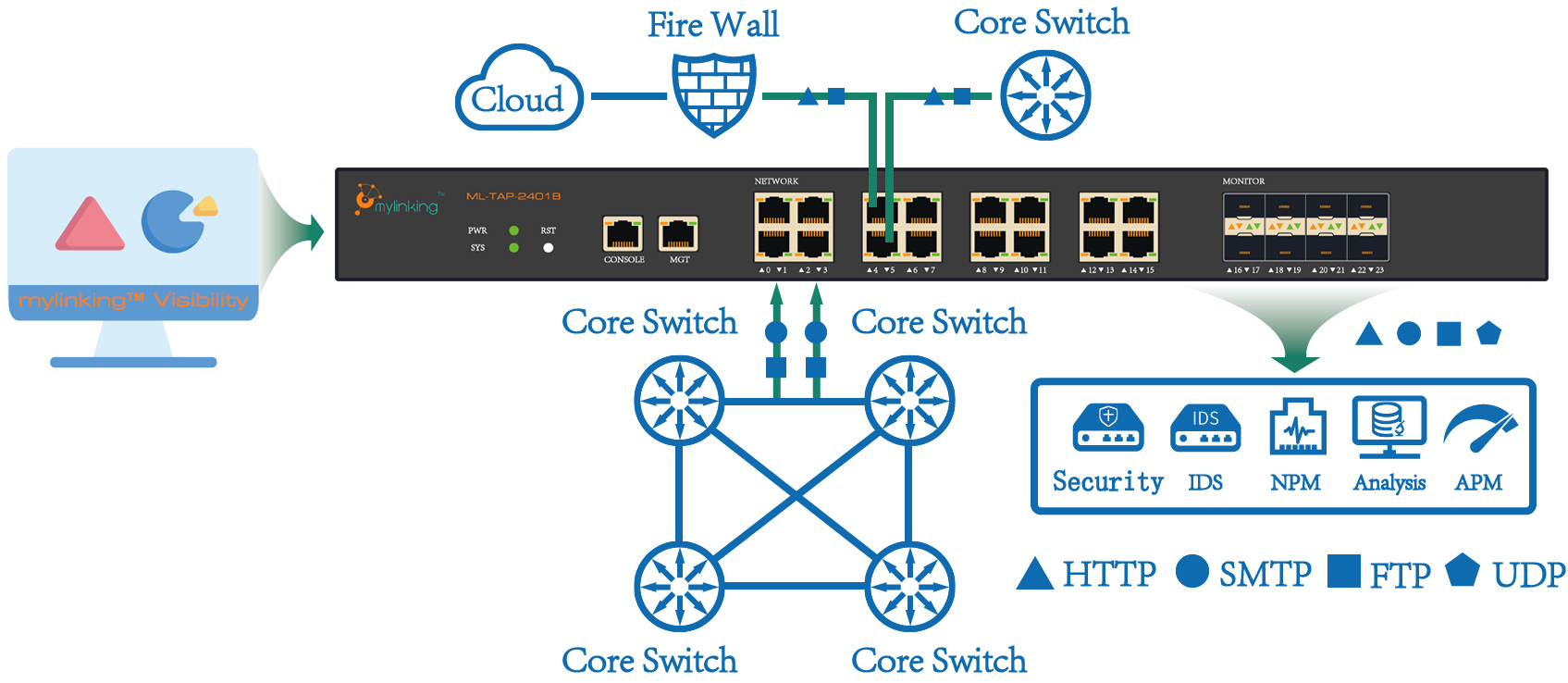

DeNettverkspakkemegler(NPB), som inkluderer de vanlige 1G NPB, 10G NPB, 25G NPB, 40G NPB, 100G NPB, 400G NPB ogNettverkstesttilgangsport (TAP), er en maskinvareenhet som kobles direkte til nettverkskabelen og sender nettverkskommunikasjon til andre enheter.

Nettverkspakkemeglere brukes ofte i nettverksinntrengingsdeteksjonssystemer (IDS), nettverksdetektorer og profileringssystemer. Portspeglingsøkt. I shuntmodus deles den overvåkede UTP-lenken (umaskert lenke) inn i to deler av en TAP-shuntingsenhet. De shuntede dataene kobles til innsamlingsgrensesnittet for å samle inn data for overvåkingssystemet for Internett-informasjonssikkerhet.

Hva gjør Network Packet Broker (NPB) for deg?

Viktige funksjoner:

1. Uavhengig

Det er en uavhengig maskinvareenhet og påvirker ikke belastningen på eksisterende nettverksenheter, noe som har store fordeler fremfor portspeiling.

Det er en innebygd enhet, som ganske enkelt betyr at den må kobles til et nettverk. Dette har imidlertid også ulempen med å introdusere et feilpunkt, og fordi det er en online-enhet, må det nåværende nettverket avbrytes ved utplassering, avhengig av hvor den er utplassert.

2. Gjennomsiktig

Transparent betyr pekeren til det gjeldende nettverket. Etter å ha fått tilgang til nettverksshunten, har den ingen innvirkning på noen enheter i det gjeldende nettverket, og er fullstendig transparent for dem. Dette inkluderer selvfølgelig også trafikken som sendes av nettverksshunten til overvåkingsenheten, som også er transparent for nettverket.

Arbeidsprinsipp:

Trafikkshunting (distribusjon) basert på inndata, replikering, innsamling, filtrering, 10G POS-datatransformasjon gjennom protokollkonvertering til titalls megabyte LAN-data, i henhold til den spesifikke algoritmen for lastbalansering, utdata samtidig for å sikre at alle pakkene i samme økt, eller samme IP-adresse, sender ut alle pakkene fra samme brukergrensesnitt.

Funksjonelle funksjoner:

1. Protokollkonvertering

De vanlige internett-datakommunikasjonsgrensesnittene som brukes av internettleverandører inkluderer 40G POS, 10G POS/WAN/LAN, 2.5G POS og GE, mens datamottaksgrensesnittene som brukes av applikasjonsservere er GE- og 10GE LAN-grensesnitt. Derfor refererer protokollkonverteringen som vanligvis nevnes på internett-kommunikasjonsgrensesnitt hovedsakelig til konverteringen mellom 40G POS, 10G POS og 2.5G POS til 10GE LAN eller GE, og den toveis samoverføringen mellom 10GE WAN og 10GE LAN og GE.

2. Datainnsamling og -distribusjon.

De fleste datainnsamlingsapplikasjoner henter i utgangspunktet ut trafikken de bryr seg om og forkaster trafikken de ikke bryr seg om. Datatrafikken til en spesifikk IP-adresse, protokoll og port hentes ut ved fem-tuplers konvergens (kilde-IP-adresse, destinasjons-IP-adresse, kildeport, destinasjonsport og protokoll). Ved utdata sikres samme kilde, samme plassering og lastbalanse i henhold til den spesifikke HASH-algoritmen.

3. Filtrering av funksjonskode

For P2P-trafikkinnsamling kan applikasjonssystemet bare fokusere på spesifikk trafikk, for eksempel strømmemedier som PPStream, BT, Thunderbolt og vanlige nøkkelord på HTTP, som GET og POST, osv. Funksjonskodematchingsmetoden kan brukes til utvinning og konvergens. Avlederen støtter filtrering av funksjonskode med fast posisjon og filtrering av flytende funksjonskode. En flytende funksjonskode er en forskyvning spesifisert på grunnlag av en funksjonskode med fast plassering. Den er egnet for applikasjoner som spesifiserer funksjonskoden som skal filtreres, men ikke spesifiserer den spesifikke plasseringen av funksjonskoden.

4. Økthåndtering

Identifiserer økttrafikk og konfigurerer fleksibelt verdien for videresending av økten N (N=1 til 1024). Det vil si at de første N pakkene i hver økt hentes ut og videresendes til backend-applikasjonsanalysesystemet, og pakkene etter N forkastes, noe som sparer ressursoverhead for den nedstrøms applikasjonsanalyseplattformen. Generelt sett, når du bruker IDS til å overvåke hendelser, trenger du ikke å behandle alle pakkene i hele økten; i stedet trenger du bare å hente ut de første N pakkene i hver økt for å fullføre hendelsesanalysen og overvåkingen.

5. Dataspeiling og replikering

Splitteren kan realisere speiling og replikering av dataene på utgangsgrensesnittet, noe som sikrer datatilgang for flere applikasjonssystemer.

6. Datainnsamling og videresending av 3G-nettverk

Datainnsamling og -distribusjon på 3G-nettverk er forskjellig fra tradisjonelle nettverksanalysemoduser. Pakker på 3G-nettverk overføres på stamnettlenker gjennom flere lag med innkapsling. Pakkelengde og innkapslingsformat er forskjellig fra pakker på vanlige nettverk. Splitteren kan nøyaktig identifisere og behandle tunnelprotokoller som GTP- og GRE-pakker, flerlags MPLS-pakker og VLAN-pakker. Den kan trekke ut IUPS-signalpakker, GTP-signalpakker og Radius-pakker til spesifiserte porter basert på pakkeegenskaper. I tillegg kan den dele pakker i henhold til den indre IP-adressen. Støtte for behandling av store pakker (MTU > 1522 byte), kan perfekt realisere datainnsamling og shunt-applikasjoner for 3G-nettverk.

Funksjonskrav:

- Støtter trafikkfordeling via L2-L7 applikasjonsprotokoll.

– Støtter 5-tuplers filtrering etter nøyaktig kilde-IP-adresse, destinasjons-IP-adresse, kildeport, destinasjonsport og protokoll, samt en maske.

- Støtter utgangsbelastningsbalansering og utgangshomologi og homologi.

- Støtter filtrering og videresending etter tegnstrenger.

- Støtter øktadministrasjon. Videresend de første N pakkene i hver økt. Verdien av N kan spesifiseres.

- Støtter flere brukere. Datapakker som samsvarer med samme regel kan leveres til en tredjepart samtidig, eller dataene på utgangsgrensesnittet kan speiles og replikeres, noe som sikrer datatilgang for flere applikasjonssystemer.

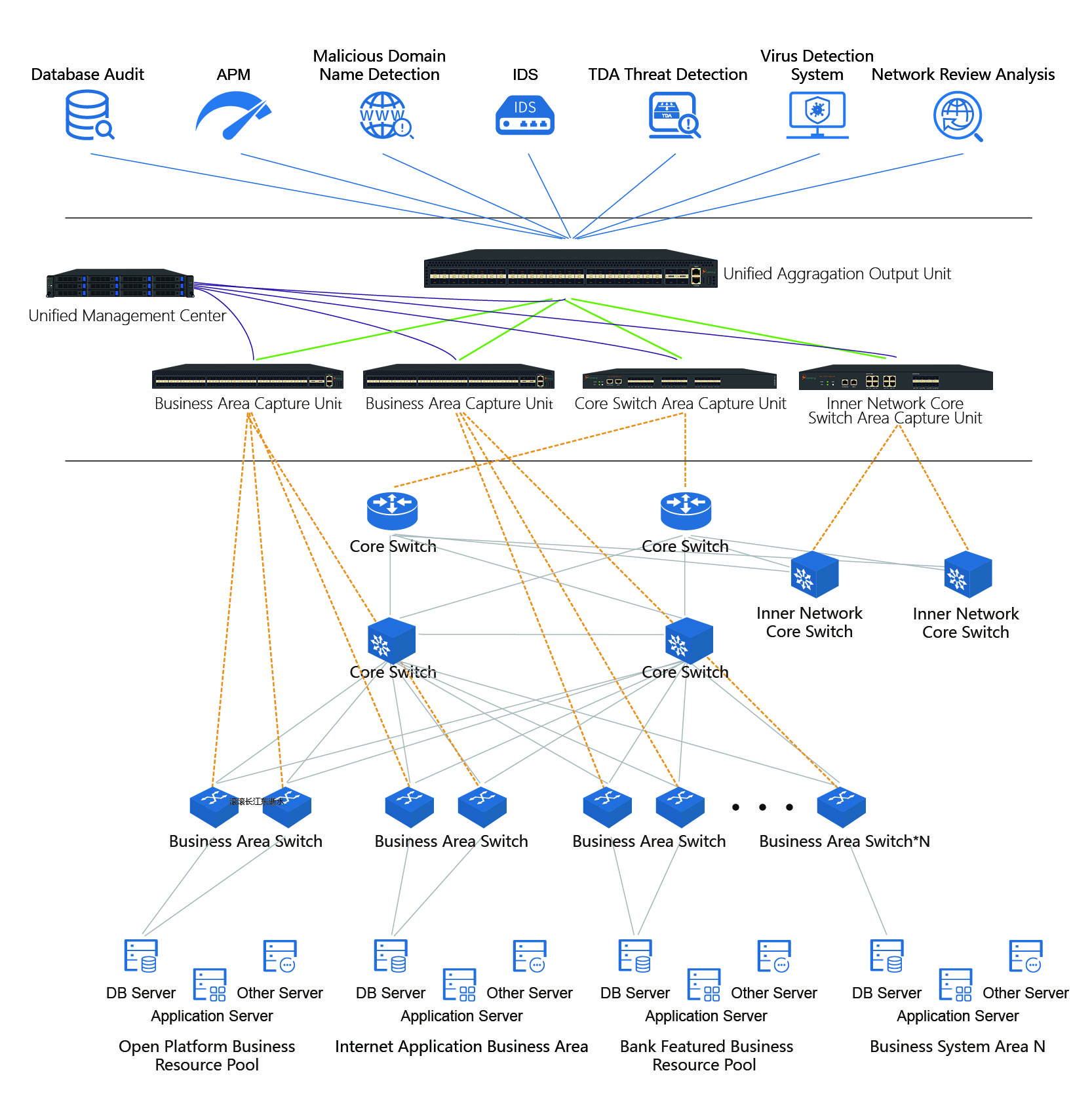

Løsning i finansbransjen Løsning Fordelsløsning

Med den raske utviklingen av global informasjonsteknologi og fordypningen av informatisering har omfanget av bedriftsnettverk gradvis blitt utvidet, og ulike bransjers avhengighet av informasjonssystemer har blitt stadig større. Samtidig øker også bedriftsnettverkenes interne og eksterne angrep, uregelmessigheter og trusler mot informasjonssikkerhet. Med store mengder nettverksbeskyttelse, applikasjonsbaserte forretningsovervåkingssystemer som tas i bruk etter hverandre, alle typer forretningsovervåking og sikkerhetsutstyr distribuert i hele nettverket, vil det bli sløsing med informasjonsressurser, blindsoneovervåking, gjentatt overvåking, nettverkstopologi og uorden som for eksempel manglende evne til å effektivt innhente måldata, noe som fører til lav arbeidseffektivitet for overvåkingsutstyr, høye investeringer, lave inntekter, vanskeligheter med forsinket vedlikehold og administrasjon, og vanskeligheter med å kontrollere dataressurser.

Publisert: 08.09.2022